0x1 绕过Gatekeeper

Gatekeeper是macOS用于检测和防御未知应用,检测方式只是最基础的验证签名,Gatekeeper检测界面如下:

然而绕过方式也很简单,花钱买一个正式开发者证书即可。0x2 构造

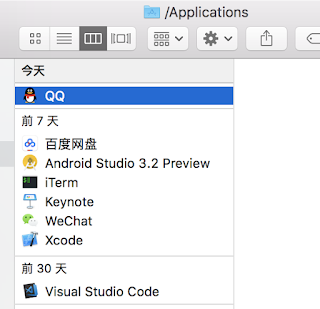

macOS里的应用其实都只是一个bundle结构的文件夹,使用“.app”扩展名,而在finder里显示时候默认会隐藏“.app”后缀:

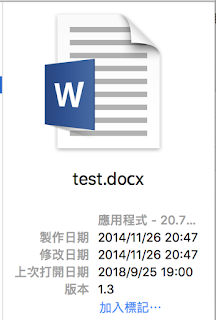

构造测试app,首先修改app的图标文件,并将文件扩展改为“.docx.app”,但此时由于mac系统的安全措施,当文件有多个有效扩展时依然会显示出完整的文件扩展名称“.app”:不过可以使用类似url钓鱼的相似字符来替代“docx”,仔细对比上图,二者的“o”和“c”有一定的差异,很难被直接看出,“docx”无效后会自动隐藏“app”扩展名

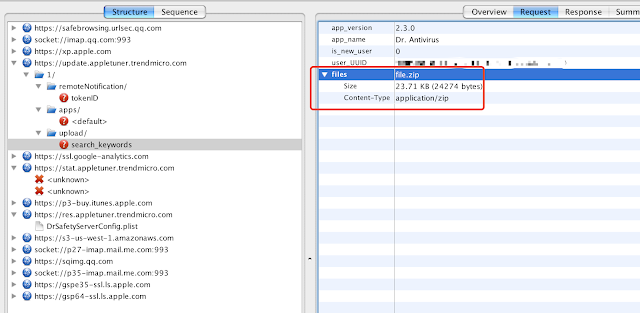

0x3 压缩

由于“.app”实际只是文件夹,而“.docx”文件实际为zip压缩包,所以在部分传递渠道里面容易暴露,如在通过浏览器访问,“.app”会显示文件夹内容,而“.docx”文件则会直接下载:

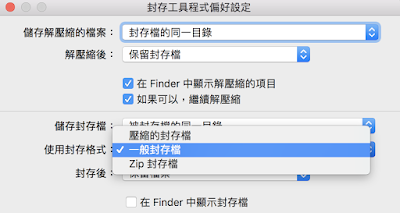

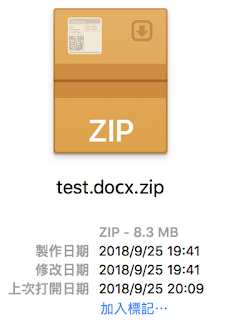

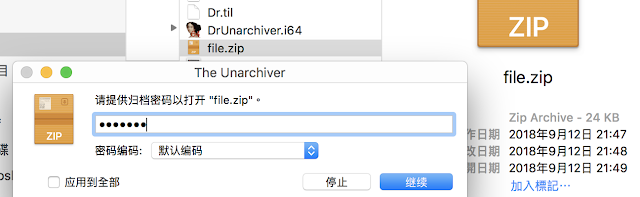

故可以将“.app”进行压缩,用户使用默认封存工具打开会直接解压出只显示“.docx”的“*.docx.app”文件:

故可以将“.app”进行压缩,用户使用默认封存工具打开会直接解压出只显示“.docx”的“*.docx.app”文件:

0x4 缓解

不过在Finder的偏好设置里可以修改是否显示所有文件的扩展名:

设置之后就可以看到真实的文件扩展名了: